|

국회의원과 기자·국가기관을 사칭한 이메일을 국내 외교·안보 전문가들에게 유포한 일당이 북한 해킹 조직이였던 것으로 드러났다.

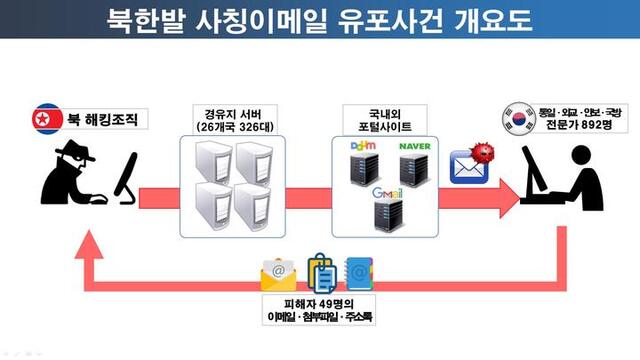

25일 경찰청 국가수사본부에 따르면 북한은 지난 4~10월 사이 발송된 제20대 대통령직 인수위원회 출입기자 사칭 이메일', '태영호 국회의원실 비서 사칭 이메일', '국립외교원 사칭 이메일' 사건 등에 대해 수사한 결과 이같은 피싱 이메일을 보낸 것은 북한 해킹조직이었다.

이 조직은 외교·통일·안보·국방 전문가 892명에게 이메일을 보내 피싱 사이트로 유도하거나 악성 프로그램이 깔린 첨부파일을 전송했다. 해당 메일을 받은 이들 중 49명이 실제로 피싱 사이트에 접속해 자신의 아이디와 비밀번호를 입력했다. 북한 해킹 조직은 이들의 송·수신 전자우편을 실시간으로 감시하며 첨부 문서와 주소록 등을 빼냈다.

경찰은 이 해킹 조직이 국내외 무차별 해킹을 통해 26개국 326대(국내 87대)의 서버 컴퓨터를 장악해 사이버테러를 위한 기반을 확보하고, 이를 수사기관의 추적을 회피하기 위한 아이피(IP) 주소 세탁용 경유지로 이용한 것으로 보고 있다.

또 북한 해킹 조직은 쇼핑몰 등 국내 중소기업체에 랜섬웨어를 유포한 사실도 드러났다. 이들은 13개 업체들의 서버를 감염시켜 마비시킨 뒤에 금전을 요구했다. 피해 업체 중 두곳은 총 255만원 상당의 비트코인을 이 조직에 상납했다.

경찰은 이번 사이버 공격이 과거 국내외 민간 보안업체 사이에서 '김수키'(Kimsuky)로 불린 해킹 조직일 가능성이 크다고 추정한다. 범행대상과 수법·공격 근원지의 IP 주소를 분석한 결과다. 이 조직은 2014년 한국수력원자력 해킹 사건과 2016년 국가안보실 사칭 이메일 발송 사건을 주도했다.

경찰청 관계자는 "앞으로도 치안 역량을 총동원해 조직적 사이버 공격을 탐지·추적함과 동시에 관계기관과 긴밀히 협력해 피해 방지를 위해 노력할 계획"이라고 강조했다.

http://www.newdaily.co.kr/site/data/html/2022/12/25/2022122500025.html

확실해? 기자야!

빨갱이들이.. 빨갱이를 이용하는 것??